Guide pour la cybersécurité

L’IMDRF a publié un draft de guidance pour la cybersécurité des dispositifs médicaux.

Présentation du guide

Le guide pose les définitions nécessaires pour aborder la cybersécurité (ex : attaque, authentification, confidentialité…).

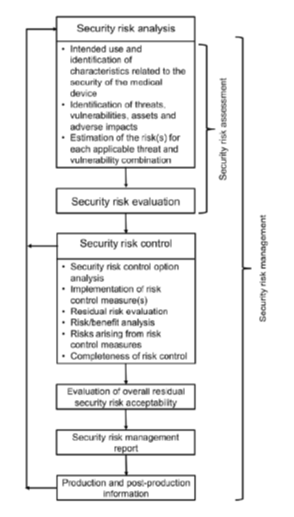

Le processus de gestion de la cybersécurité est détaillé (très proche d’un processus de gestion des risques) :

Un cadre est défini pour la gestion de la cybersécurité, il demande de :

- Identifier les risques de cybersécurité dans l’environnement de conception et d’exploitation de l’appareil ;

- Protéger l’appareil pour réduire les risques grâce à diverses mesures d’atténuation des risques ;

- Détecter si un dispositif a été compromis en raison d’un événement de cybersécurité ;

- Réagir en utilisant un processus préalablement défini pour réagir à un événement de cybersécurité ; et

- Récupération à l’aide d’un processus prédéfini pour rétablir le fonctionnement normal de l’appareil à la suite d’un événement de cybersécurité.

Travail avant commercialisation

La phase “pré-market” prend en compte la cyber sécurité lors des étapes de :

- Conception (notamment de l’architecture)

- Gestion des risques

- Tests

- Définition des besoins de surveillance

- Soumission règlementaire

Travail après commercialisation

La gestion de la cybersécurité se poursuit après commercialisation : formation des utilisateurs; détection/communication/correction des failles de sécurité; communication avec les utilisateurs, les référents techniques et les autorités; et gestion des incidents

Types de communications prévues :

- Informations sur les vulnérabilités des produits

- Informations sur les vulnérabilités des composants utilisés dans d’autres produits

- Informations sur les équipements informatiques susceptibles d’avoir un impact sur la sécurité des dispositifs médicaux

- Informations sur les attaques, le potentiel et le développement de l’exploitation

- Confirmation des incidents

- Disponibilité de correctifs ou d’alternatives plus sûres

source : IMDRF